بعد المراجعة والتدقيق بيني وبين الاستاذ ياسر قررنا أن أفضل جواب كان للاستاذ ايهاب

والاجوبة كانت على الشكل التالي

السؤال الاول

ماهو ال UDP وما وجه الاختلاف بينه وبين ال TCP ؟

ال UDP يشير إلى user datagram protocol

هو بروتوكول يستخدم في إرسال واستقبال الباكيت عبر الشبكة

وهو جزء من بروتوكول الإنترنت حيث ينتمي للطبقة الرابعة transport layer

ولا يستخدم في نقل المعلومات الهامة مثل قواعد البيانات ويكثر استخدامه في الاستماع لملفات الصوت والفيديو عبر الإنترنت streaming audio and video

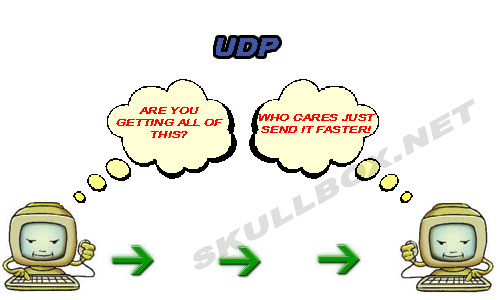

حيث يهتم بالسرعة أكثر من اهتمامه بالداتا المنقولة

ولفهم آلية هذا البروتوكول والفرق بينه وبين ال TCP لا بعد من التعرف على هذه المصطلحات أولاً :

1- Connection-Oriented Protocols أي أن ال source (المرسل) وال destination (المستقبل ) يقوما بتأسيس اتصال فيما بينهم قبل البدء في تبادل الداتا (Three-way handshake ) وبذلك يكون أكثر موثوقية reliable ولكنه يؤدي إلى حمل زائد نتيجة تأسيس وإنهاء الاتصال .

2- Connectionless Protocols لا يتطلب إنشاء اتصال قبل البدء في إرسال الداتا ولا يتحقق من كون ال destination على الاستعداد للاستقبال أم لا ولا وبذلك يعتبر unreliableوغالبًا يستخدم هذا النوع عندما يكون التطبيق نفسه لديه القدرة على إعادة إرسال الباكيت المفقودة أو نحتاج إلى السرعة.

3- في هذا النوع تكون ال requestمترابطةوتعتمد على بعضها البعض

4- stateless protocol حيث أنه يتعامل مع كل request على حده ولا توجد أي علاقة بين ال request الحالي والذي يسبقه أو الذي يليه .

5- reliable حيث يتطلب أن يقوم ال destination بالرد acknowledgement على الباكيت القادمة وإخبار ال source بوصولها

6- unreliableلا يتطلب رد من ال destination

Ordered data transfer-7حيث يقوم ال destination بترتيب الباكيت القادمة طبقًا لرقم تسلسلي sequence number

Flow control -8هو التحكم في كمية الداتا التي يتم نقلها فإذا كان المرسل أسرع في المعالجة من المستقبل فسوف يؤدي إلى امتلاء ال buffer عند المستقبل وبالتالي سيفقد البيانات لأنه لا يستطيع معالجة البيانات القادمة بنفس سرعة المرسل : هنا يستطيع المستقبل أن يخبر المرسل بأن ينتظر قليلاً من خلال وضع القيمة 0 في حقل ال window size .

Congestion control -9 ويختلف عن السابق أنه مرتبط بازحادم الشبكة ككل فعند فقد الكثير من الباكيت فإن المرسل يقوم بتقليل سرعة معدل الإرسال .

ولذلك يمكن اختصار الاختلافات بين ال tcp وال udp فيما يلي

Connection-Oriented &&&&&& Connectionless

Stateful &&&&&&&&& stateless

Reliable (error recovery) &&&&&&&&& unreliable

Ordered data transfer &&&&&&&&& Not ordered

Retransmission of lost packets &&&&&&&&&&&&&&& no

Discarding duplicate packets &&&&&&&&&&&&&&& no

Flow control &&&&&&&&&&&&&&& no

Congestion control &&&&&&&&&&&&&&& no

Faster &&&&&&&&&&&&& slower

HTTP (Web), FTP (file transfer), &&&&&&&&& Streaming media, teleconferencing,

Telnet (remote login), SMTP (email) &&&&&&&&& DNS client , Internet telephony

السؤال الثاني

ماذا يعني لك هذا الرقم 0X2142 ؟

إجابة السؤال الثاني :

هذا الرقم خاص ب ال configuration register

وقبل التحدث عنه لابد من معرفة وظيفة ال configuration register

وتتلخص فيما يلي :

1- من أين يقوم الراوتر بعمل ال boot

2- ما هي الخيارات الممكنة أثناء عملية ال booting

3- تحديد ال console speed

الرقم 0X2142 يخبر الراوتر بما يلي :

Ignores break

Boots into ROM if initial boot fails

9600 console baud rate

Ignores the contents of Non-Volatile RAM (NVRAM) (ignores configuration

ويستخدم هذا الرقم لعمل ال password recovery في حالة نسيان كلمة السر للدخول على الراوتر

وعند كتابة هذا الأمر

router(config)#config−register 0x2102

وبذلك عند تشغيل الراوتر مرة أخرى ( عمل reload ) فإنه سوف يتجاهل start-up configuration و يكون لديك المقدرة على الدخول على الراوتر وتغيير كلمة السر أو معرفتها.

السؤال الثالث

ماهو البورت سيكيورتي وما وجه الاختلاف بينه وبين الأكسس بورت ؟

الإجابة

اسمحوا لي بهذه المقدمة أولاً

طبيعة أي بورت في السويتش أنه يتفاوض على جعل هذا البورت trunk وبالتالي تمر من خلاله كل ال vlans وهنا تكمن الخطورة حيث يستطيع الهاكر أن يقوم بإرسال باكيت DTP اختصار إلى ( dynamic trunking protocol ) ,لتحويل بورت السويتش إلى trunck وبالتالي تمر كل الداتا من عليه.

ولذلك فإن :

ال access port فهو يخبر السويتش أن هذا البورت متصل ب end device مثل جهاز حاسب - سيرفر - ip phone - أي أنه ينتمي إلى vlan واحدة فقط وبالتالي لن تمر من عليه إلا المعلومات الخاصة ب ال vlan المرتبط بها هذا البورت

ال port security : تستطيع فهمه من هذا السؤال (( كم عدد الأجهزة المتصلة على بورت معين وما الإجراء الذي سيتم اتخاذه في حالة التعدي وما هي الأجهزة المسموح لها بالاتصال بهذا البورت )

أي أن البورت سيكيوريتي هي وسيلة لحماية البورت من التعدي عليه وتحديد الأجهزة التي سيتم توصيلها على هذا البورت.

ويستخدم في الحماية من ال layer2 attack

فمثلاً يستطيع شخص ما باستخدام برنامج معين أن يرسل باكيت كثيرة جدًا ولكن ب source MAC مختلف

فيقوم السويتش بتعبئة هذه ال mac فيمتلأ جدول ال CAM للسويتش ويبدأ في العمل وكأنه hub وبالتالي أي شيء يستلمه يعمل له flooding (تمرير ) على جميع البورتات وبتشغيل برنامج مثل ال wiresharke يقوم بالتقاط البيانات ومعرفة ما يمر في الشبكة

ولنعلم أنه لتفعيل ال port security فلابد من تفعيل ال access port أولاً

صراحة عايز أتكلم كمان شوية

لتفعيل البورت سيكيوريتي

interface FastEthernet0/1

switchport mode access جعل البورت أكسس بورت

switchport port-security قم بتفعيل البورت سيكيوريتي

عند تفعيل ال port security فإن الطبيعي للأجهزة المستخدمة على هذا البورت ألا تزيد على 1 ويمكن زيادتها من خلال الأمر

switchport port-security maximum 2

والإجراء الطبيعي المتخذ أنه إذا زادت الأجهزة عن هذا الرقم أن يقوم بعمل shutdown للإنترفيس ويمكن تعديله من خلال

witch(config-if)#switchport port-security violation ?

protect وتعني تجاهل الماك الجديد

restrict وتعني تجاهل الماك الجديد واظهر رسالة بذلك

shutdown اغلق البورت وضعه في حالة err-disable ولتشغيل هذا البورت مرة أخرى لابد من الدخول عليه وعمل shut له ثم عمل No sh مرة أخرى.

ويمكن تحديد الماك على هذا البورت بكتابته يدويًا :

switchport port-security mac-address x

وبدلاً من كتابة ال mac بطريقة يدوية للشبكة ككل فيمكن تشغيل الشبكة أولاً والتأكد من استقرارها فنكتب الأمر

switchport port-security mac-address sticky

فيقوم بتحويل الماك من dynamic إلى static

أي أنه سوف يقوم بنسخ الماك وكتابته على هيئة أمر في ال running config

ولإظهار معلومات عن ما حدث على هذا البورت نكتب

sh port-security interface fa0/1

المفضلات