إضافات خبيثة على جوجل كروم تنتحل هوية ChatGPT وDeepSeek

- إضافات كروم الخبيثة سرقت محادثات ChatGPT وDeepSeek من نحو 900 ألف مستخدم.

- الحملة استخدمت إضافات مزيفة تنتحل أدوات ذكاء اصطناعي معروفة.

- البيانات المسروقة شملت محادثات وروابط تصفح ورموز جلسات.

- شارة Featured لم تمنع تسلل إضافات خطرة إلى متجر كروم.

كشف تحقيق أمني حديث عن حملة خبيثة استهدفت مستخدمي متصفح جوجل كروم عبر إضافات متخفية في صورة أدوات مساعدة للذكاء الاصطناعي، وانتهت بسرقة محادثات حساسة لما يقارب 900 ألف مستخدم حول العالم. وجاءت الحادثة لتسلط الضوء مجددًا على المخاطر المرتبطة بإضافات المتصفح، خاصة مع تصاعد الاعتماد اليومي على خدمات مثل ChatGPT وDeepSeek في العمل والبحث والدراسة.

بدأت القصة عندما رصد باحثو شركة OX Security نشاطًا مريبًا خلال تحليل روتيني للتهديدات في التاسع والعشرين من ديسمبر 2025. وحدد الفريق إضافتين على متجر كروم قامتا بانتحال هوية إضافة معروفة باسم AITOPIA، وهي أداة شرعية توفر شريطًا جانبيًا يتيح التفاعل مع عدة نماذج ذكاء اصطناعي في واجهة واحدة.

نجحت النسخ المزيفة في محاكاة وظائف الإضافة الأصلية بصورة دقيقة، وهو ما جعل اكتشاف السلوك الخبيث أمرًا صعبًا في المراحل الأولى.

آلية العمل الخبيث

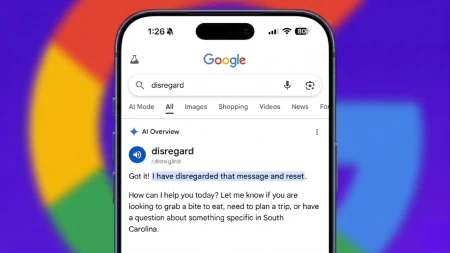

اعتمدت الإضافتان على آلية جمع بيانات منظمة ومتكررة. وقامت البرمجية الخبيثة بسحب محتوى المحادثات مباشرة من صفحات الويب عند زيارة المستخدم لمنصات ChatGPT أو DeepSeek، وذلك عبر الوصول إلى مكونات الصفحة الداخلية في المتصفح. جمعت الإضافات أيضًا عناوين المواقع التي يتصفحها المستخدم، إضافة إلى رموز الجلسات النشطة التي قد تسمح بالوصول إلى الحسابات.

تُرسل هذه البيانات كل ثلاثين دقيقة تقريبًا إلى خوادم خارجية خاضعة لسيطرة المهاجمين، بعد تحويلها إلى صيغة Base64 لتسهيل نقلها وتقليل فرص رصدها. شملت الحملة إضافتين رئيسيتين. حملت الأولى اسم Chat GPT for Chrome with GPT-5 - Claude Sonnet - DeepSeek AI، وسجلت نحو ستمائة ألف عملية تثبيت. وجاءت الثانية بعنوان AI Sidebar with DeepSeek - ChatGPT - Claude، وبلغ عدد مستخدميها قرابة ثلاثمائة ألف.

زادت خطورة الواقعة مع حصول إحدى الإضافتين على شارة Featured من جوجل، وهي شارة تُمنح عادة للإضافات التي تلتزم بمعايير محددة تتعلق بالجودة والأمان وتجربة المستخدم.

استفادت الإضافتان من نظام الصلاحيات في متصفح كروم عبر طلب أذونات موسعة تحت مبرر جمع بيانات تحليلية مجهولة. واستغلت هذه الصلاحيات لاحقًا في تنفيذ مراقبة شاملة لنشاط المستخدم داخل المتصفح. مر هذا السلوك دون إثارة شكوك كبيرة لدى المستخدمين، خاصة مع صياغة طلبات الصلاحيات بلغة عامة يصعب على غير المتخصصين تفسير أبعادها التقنية.

أبلغت شركة OX Security جوجل بتفاصيل الحملة في اليوم نفسه الذي جرى فيه اكتشافها. وبقيت الإضافتان مع ذلك متاحتين على متجر كروم حتى اليوم التالي على الأقل. أثار هذا التأخير نقاشًا واسعًا حول سرعة الاستجابة وآليات المراجعة، خصوصًا عندما يتعلق الأمر بإضافات تحظى بانتشار واسع وتتعامل مع بيانات شديدة الحساسية.

سياق تهديد متصاعد

جاءت هذه الواقعة ضمن موجة واسعة من الهجمات التي تستهدف إضافات المتصفح. كشفت شركة Koi Security في وقت سابق من ديسمبر عن حملة مشابهة شملت إضافات VPN مجانية على متصفحي كروم وإيدج.

كما أظهرت تلك الحملة أن إضافات تجاوز عدد تحميلها ثمانية ملايين كانت تجمع محادثات ذكاء اصطناعي منذ يوليو 2025. وشملت البيانات محادثات مع ChatGPT وClaude وGemini وCopilot وPerplexity وDeepSeek وDeepSeek وأدوات Meta، وهو ما أظهر اتساع نطاق الاستهداف.

حذرت تقارير أمنية متخصصة من أن إضافات المتصفح تشكل طبقة مخاطرة غير مدارة داخل بيئات العمل. وأشار تقرير أمن إضافات المتصفح للمؤسسات لعام 2025 إلى أن 99% من المستخدمين في الشركات يستخدمون إضافة واحدة على الأقل. ولفت التقرير إلى أن أكثر من نصف هذه الإضافات تطلب صلاحيات تُصنف ضمن المستويات العالية أو الحرجة.

كشف التقرير أيضًا أن 51% من الإضافات لم تتلق تحديثات منذ أكثر من عام، وهو ما يزيد احتمالات استغلالها في هجمات مستقبلية.

اعتمدت العديد من الحملات الحديثة على ما يُعرف بهجمات العميل النائم، حيث تبدأ الإضافة عملها بشكل طبيعي لفترة طويلة قبل أن تتلقى تحديثًا صامتًا يضيف وظائف خبيثة دون علم المستخدم. ساهم هذا الأسلوب في تعقيد عملية الاكتشاف، خاصة مع اعتماد المتصفحات على التحديث التلقائي دون تقديم تفاصيل واضحة حول محتوى كل تحديث.

من وجهة نظري، تمثل هذه الحادثة تحولًا في طبيعة البيانات المستهدفة مع تصاعد قيمة محادثات الذكاء الاصطناعي كمصدر غني بالمعلومات. المثير أن هذه المحادثات في كثير من الحالات تحتوي على بيانات شخصية ومهنية، وأحيانًا معلومات داخلية تخص شركات ومؤسسات. وهو الأمر الذي يؤكد ضرورة وجود يقظة عند تثبيت الإضافات، ومراجعة الصلاحيات المطلوبة بعناية، وتقليل الاعتماد على الأدوات غير الضرورية، خاصة تلك التي تتعامل مباشرة مع محتوى حساس.