تحذير خطير | أدوات CPU-Z وHWMonitor الرسمية مصابة ببرمجيات خبيثة!

الخبر هذا يُعَدّ من أخطر الأخبار التقنية مؤخرًا، لأننا نتحدث عن أدوات كانت تُعَدّ من أكثر البرامج موثوقية لدى المستخدمين، وهما CPU-Z وHWMonitor. هذه الأدوات كانت تُستخدم بشكل يومي لمراقبة أداء المعالج والحرارة، وكان الاعتماد عليها كبيرًا جدًا دون أي قلق يُذكر.

- اكتشاف برمجيات خبيثة في ملفات تحميل CPU-Z وHWMonitor خاصة إصدار HWMonitor 1.63

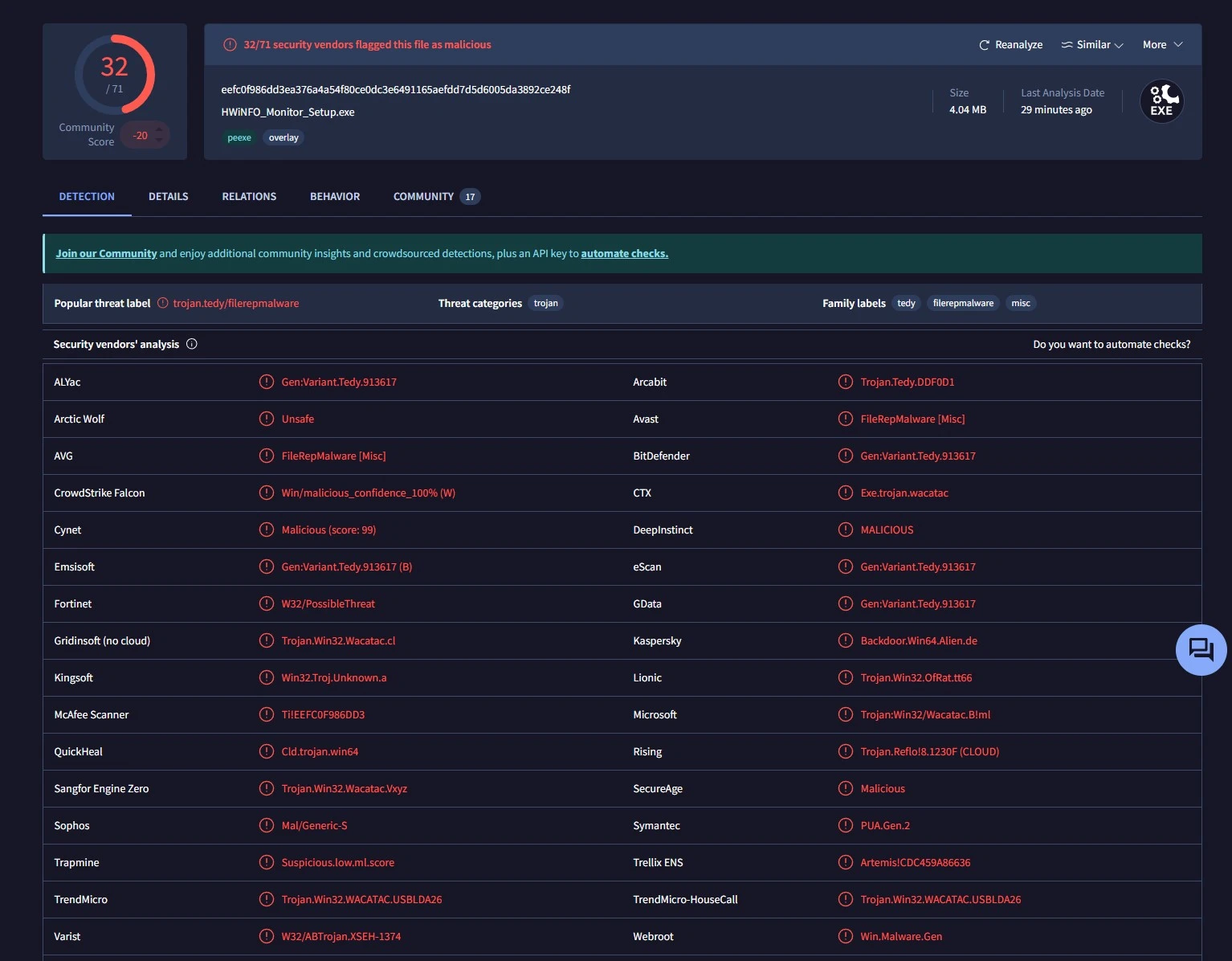

- الملف المصاب كان باسم مختلف وتم اكتشافه كـ تروجان من قبل 32 برنامج حماية

- الاختراق استمر حوالي 6 ساعات عبر مسار التحميل دون التأثير على الملفات الأساسية

- يُنصح بعدم تحميل أو تحديث الأدوات حاليًا وفحص الجهاز فورًا في حال التثبيت

المشكلة بدأت عندما كان بعض المستخدمين يحاولون تحميل الإصدارات الجديدة منهما، وتحديدًا أثناء التحديث إلى إصدار HWMonitor 1.63، فإذا بهم يلاحظون أن اسم الملف غريب، وكأنّه لا يمتّ للبرنامج بصلة. هنا كاد الشك أن يتحول إلى يقين، خاصة عندما كانت برامج الحماية تُصدر تحذيرات مباشرة تشير إلى وجود تهديد داخل الملف.

إنّ هذه التحذيرات لم تكن عادية، إذ إنّ الملف الذي تم تحميله كان يحمل اسمًا مختلفًا مثل HWiNFO Monitor Setup بدل الاسم المعروف، وكأنّه ملف تابع لبرنامج آخر. وبعد فحص الملف على موقع VirusTotal، تبيّن أن 32 من أصل 71 برنامج حماية صنّفته على أنه برمجية خبيثة، وكان يُكتشف على أنه تروجان (وهو من أخطر أنواع البرمجيات الضارة)

بعض المستخدمين كانوا على وشك تثبيت الملف، وكادوا بالفعل أن يُصيبوا أجهزتهم ببرامج خبيثة، خاصة أن أحدهم ذكر أن برنامجًا روسيًا بدأ في التثبيت بعد تجاهل تحذير Windows Defender، لولا أنه أوقف العملية في اللحظة الأخيرة.

التقارير الأمنية أوضحت أن المشكلة لم تكن في الملفات الأساسية للبرامج نفسها، وإنما كانت في مسار التحميل المرتبط بالموقع. كأنّ هناك جهة ما قد استطاعت التلاعب بروابط التحميل، مما أدى إلى توزيع ملف مصاب بدل الملف الأصلي. إنّ هذا النوع من الهجمات يُعَدّ خطيرًا جدًا، لأنه يستهدف ثقة المستخدم في المصدر الرسمي.

وكانت مدة الاختراق قصيرة نسبيًا، إذ لم تزد على نحو 6 ساعات، لكنها كانت كافية لأن ينتشر الملف بين عدد من المستخدمين. إنّ هذه الفترة، رغم قِصرها، كانت كفيلة بإحداث ضرر واسع.

جهة أمنية مثل vx-underground أكدت أن ما حدث لم يكن إنذارًا كاذبًا، وإنما كان هجومًا متعدد المراحل باستخدام ملفات مزروعة عبر مسار مخترق. وهذا يُشير إلى أن الهجوم كان مُنظّمًا وليس مجرد خطأ عابر.

مطور الأدوات Samuel Demeulemeester أوضح أن التحقيقات ما زالت جارية، وأن الملفات الأساسية لم يتم تعديلها، وإنما كان الخلل في جزء ثانوي مرتبط بالموقع أو API. كأنّ المشكلة كانت خارج نطاق البرنامج نفسه.

في الوقت الحالي، ننصحك بأن تمتنع عن تحميل أو تحديث هذه الأدوات، حتى يتم التأكد من انتهاء المشكلة بشكل كامل. كما أن قمت بالتحميل إحداهما مؤخرًا يُفترض بك أن تقوم بفحص جهازه فورًا، لأن التعامل السريع مع مثل هذه الحالات قد يمنع أضرارًا أكبر لاحقًا.