أهم 8 نصائح لحماية بياناتك من برامج الفدية عبر أجهزة التخزين الشبكي!

التهديدات في كل مكان، ولم يعد هناك أي أمان مادام كنت متصلاً بالإنترنت، ومع التبني المشترك للرقمنة، شهد العالم العديد من التهديدات السيبرانية تنذِرُ بالخطر، مع تصعيد حاد في عدد هجمات الفدية خلال السنوات الماضية، ولعل البعض قد يتساءل: ما برنامَج الفدية؟ وما عَلاقة ذلك بك كشخص عادي؟

سوف نجيب عن تلك الأسئلة ونتعرف خلال السطور التالية على برنامَج الفدية وتاريخه وكيف تحمي نفسك وتحمي جهاز التخزين الشبكي أو حتى جهازك العادي من فيروس الفدية ransomware الذي بات يهدد كل جهاز متصل بالإنترنت!

ما فيروس الفدية؟ وكيف يعمل؟

ببساطة، الفدية أو Ransomware هو نوع من البرمجيات الضارة التي بمجرد وصولها إلى الملفات أو الأنظمة تعمل على تقييد وصول المستخدم إليها. بعد ذلك، يتم تشفير جميع الملفات أو حتى الأجهزة بالكامل حتى يدفع الضحية فدية مقابل مفتاح فك التشفير الذي يعمل على إعادة تلك الملفات لحالتها الطبيعية.

وفي عام 2013، انتشر نوع شائع من برامج الفدية والذي يعرف باسم "CryptoLocker" وكان يتوغل داخل جهاز الضحية بواسطة حصان طروادة وكان يستهدف أجهزة الكمبيوتر التي تعمل بنظام التشغيل ويندوز حيث لا يزال نظام الويندوز ضعيفا أمام تلك النوعية من الهجمات، ومنذ ذلك الوقت وعدد هجمات فيروس الفدية يتضاعف سنويا.

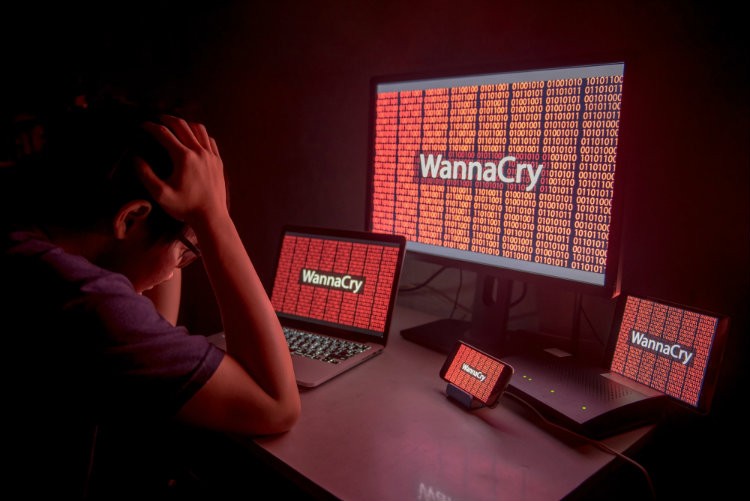

وبعد مرور بضع سنوات وتحديدا في العام 2017، تصاعد هجوم إلكتروني عالمي آخر عُرف باسم "WannaCry" وكان من أشكال فيروسات الفدية واستهدف أيضًا أجهزة الكمبيوتر التي تعمل بنظام التشغيل ويندوز بواسطة تشفير البيانات والمطالبة بدفعات فدية من عملة البيتكوين. تم الإبلاغ عن تعرض أكثر من 150 دولة و 300 ألف جهاز كمبيوتر للهجوم وقدرت الخسائر بنحو 8 مليارات دولار. وفي عام 2020، أشارت دراسة حديثة أجرتها شركة كاسبرسكاي أن المؤسسات والشركات في الشرق الأوسط واجهت أكثر من 161 مليون هجوم لبرمجيات خبيثة.

قد تقول أنا بمأمن من فيروس الفدية الذي يبدو أن الهاكرز يستخدمونه لاستهداف الشركات ولكن يمكن القول بأن تلك النوعية من الهجمات لا تقتصر فقط على المؤسسات والشركات بكافة أنواعها حيث يمكن لفيروس الفدية مهاجمة أي جهاز متصل بالويب، كما يمكن للبرمجيات الخبيثة اختراق جميع أنواع الأجهزة سواء كانت أجهزة محمولة أو أجهزة الكمبيوتر الشخصية وكاميرات IP، حتى أجهزتك المنزلية يمكن أن يتم استهدفها ببرامج الفدية. ومثل أي أجهزة أخرى متصلة بالإنترنت، تعد أجهزة التخزين الشبكي NAS أيضا أهدافا شائعة للهاكرز. لقد لاحظنا مؤخرا بالفعل زيادة في عدد الهجمات التي تستهدف مستخدمي أجهزة التخزين الشبكي NAS.

هذا يعني أنك لست بمأمن وكذلك ملفاتك وبياناتك ومن أجل حماية أجهزة NAS من هجمات برامج الفدية، يمكنك تنفيذ مجموعة سهلة من الإجراءات البسيطة كما يمكنك حتى استخدام جهاز NAS للحفاظ على البيانات المخزنة في الأجهزة الأخرى آمنة ومحمية ولكن قبل الخوض في مزيد من التفاصيل، لنتعرف أولاً إلى الأنواع الشائعة من برامج الفدية.

أقرأ أيضا: 4 علامات تؤكد وجود فيروسات على حاسوبك.. ما هي وكيفية تنظيف الجهاز

أنواع هجمات برامج الفدية الشائعة

يُعرف الأسلوب الأكثر شيوعًا باسم "هجمات المصادقة باستخدام القوة الغاشمة". تستفيد هذه الهجمات من العديد من الأجهزة المصابة بالبرمجيات الخبيثة لمحاولة تخمين كلمات المرور الإدارية، وإذا نجحت، فسوف تصل إلى النظام وتثبيت البرامج الضارة. تحدث هجمات القوة الغاشمة طوال الوقت وهي تهديدات منخفضة التعقيد يسهل هزيمتها.

نهج شائع آخر هو عندما يستخدم المتسللون ثغرة أمنية في النظام مثل وجود خلل أو ضعف في نظام أو شبكة يمكن استغلاله لإحداث ضرر أو التلاعب دون معرفة بيانات اعتماد المستخدمين. قد يكتشف المهاجمون الثغرة الأمنية في البرامج قبل أن يصبح موفرو الخدمة على علم بها. أو ربما تم اكتشافها بينما لم يقم موفر الخدمة بتصحيحها بعد. ثم يستغل المخترقون هذه الفجوات الزمنية لبدء عمليات الاختراق، وهذا هو السبب في أنها تُعرف أيضًا باسم "ثغرة يوم الصفر". عادةً ما تعتمد الوقاية من مثل هذه الهجمات أو شدتها بشكل كبير على مرونة مزود الخدمة وسرعته في إصلاح الخلل.

النوع الثالث والأخير هو "هجمات التصيد". التصيد الاحتيالي هو نوع من هجمات الهندسة الاجتماعية ويُستخدم غالبًا لسرقة بيانات المستخدم بما في ذلك المعلومات الحساسة التي تشمل بيانات اعتماد تسجيل الدخول أو أرقام بطاقات الائتمان. يحدث ذلك عندما ينتحل المهاجمون شخصية لكيان موثوق أو معروف ويخدعون الضحايا لفتح بريد إلكتروني أو رسالة. يتم خداع المستلم بعد ذلك للنقر فوق رابط ضار مما قد يؤدي إلى تثبيت برامج خبيثة.

للمساعدة في حماية بياناتك، قررنا عرض مجموعة من الخطوات البسيطة التي يمكنك اتخاذها للحفاظ على جهاز NAS الخاص بك مؤمنًا ومحميا من هجوم برامج الفدية.

أقرأ أيضا: هل عليك استخدام تطبيق حماية مع Microsoft Defender؟

5 نصائح لحماية جهاز التخزين الشبكي NAS من هجمات القوة الغاشمة

استخدام كلمة مرور معقدة

يمكن وصف كلمة المرور المعقدة بأنها التي تضم مزيج ممّا لا يقل عن 10 أحرف وأرقام وأحرف خاصة. ابتعد عن كلمات المرور وأسماء المستخدمين الشائعة لأنها عرضة لهجمات القوة الغاشمة. لا تعيد استخدام كلمات المرور أبدًا. هذا يقلل من فرص التأثر بتسرب كلمة المرور. تحقق أيضا مما إذا كان قد تم تسريب بيانات الاعتماد الخاصة بك باستخدام خدمات المراقبة ذات السمعة الطيبة.

أيضا، ضع في اعتبارك استخدام مدير كلمات مرور مثل C2 Password لتبسيط إدارة بيانات الاعتماد وإنشاء كلمات مرور فريدة وقوية في ثوانٍ. لمزيد من الأمان، عليك تعيين قواعد بناء الجملة وتواريخ انتهاء الصلاحية لكلمات المرور في نظام التشغيل DSM.

تمكين الحظر التلقائي وحماية الحساب في نظام DSM

الحظر التلقائي في أجهزة التخزين الشبكي من سينولوجي يعمل على حمايتك عن طريق الحظر التلقائي لعناوين IP التي تقوم بعدد معين من محاولات تسجيل الدخول الفاشلة. وفي الوقت نفسه، تقوم حماية الحساب بتأمين حساب DSM الخاص بك إذا كان يسجل عددًا محددًا من محاولات تسجيل الدخول الفاشلة. عليك بتمكين كلا الإعدادين في لوحة تحكم DSM.

تعطيل SSH / telnet عندما لا تكون قيد الاستخدام

قد يسمح بروتوكول الشبكة SSH وtelnet للمخترقين بالوصول إلى النظام الخاص بك إذا حصلوا على كلمة المرور. ولهذا تحتاج إلى تعطيل SSH / telnet عند عدم استخدام هذه الخدمات. إذا لزم الأمر، تحقق من تعيين كلمة مرور قوية وتغيير منفذ SSH الافتراضي (22) لمزيد من الأمان.

تعطيل الخدمات غير المستخدمة

تعدّ الخدمات الإضافية والحزم المثبتة (خاصة الطرف الثالث) مرتعا لأي هجمات محتملة. عليك إجراء عمليات تدقيق منتظمة على الخدمات والحزم والتطبيقات والأجهزة الافتراضية التي لم تعد قيد الاستخدام وتعطيلها أو إزالتها.

تمكين وظيفة المصادقة الثنائية

إن كنت ترغب في إضافة طبقة أمان إضافية إلى حسابك، فإننا نوصي بشدة بتمكين التحقق بخطوتين أو المصادقة الثنائية وللقيام بذلك على حساب DSM وحساب سينولوجي، ستحتاج إلى جهاز محمول وتطبيق مُصّدق يدعم بروتوكول كلمة المرور لمرة واحدة (TOTP). سيتطلب تسجيل الدخول كلاً من بيانات اعتماد المستخدم ورمز مكون من 6 أرقام محدودة زمنياً يتم استرداده من Microsoft Authenticator أو Authy أو تطبيقات المصادقة الأخرى لمنع الوصول غير المصرح به.

أو يمكنك ببساطة تحديث نظام التشغيل DSM الخاص بك إلى DSM 7.0 الجديد والاستمتاع بواحد من أفضل التحسينات في مجال الأمان حيث يوفر التحديث الجديد، تطبيق Secure SignIn الذي يسمح لك بتسجيل الدخول إلى جهاز التخزين الشبكي من سينولوجي باستخدام المصادقة الثنائية كما يدعم أحدث إصدار من نظام التشغيل DSM 7.0 مفاتيح أمان الأجهزة المتوافقة مع FIDO2 لتحقيق أقصى قدر من الأمان.

الحماية من هجمات يوم الصفر

وبالنسبة لهجمات يوم الصفر، هناك أيضًا عدد من النصائح لحماية بياناتك أو تقليل الضرر الناجم عنها وهي كالتالي:

نصيحة 1: التحديث المستمر وتفعيل الإخطارات

تحديث نظام DSM والبرامج الخاصة بك بانتظام لأنها توفر تحسينات وظيفية وأدائية. بالنسبة لمعظم المستخدمين، نوصي بشدة بإعداد التحديثات التلقائية لتثبيت آخر تحديثات DSM بشكل تلقائي أيضا، ومن أجل مواكبة أي شيء سواء تحديثات أو إصلاح أخطاء وغيرها من الأحداث، تحتاج لتفعيل الإشعارات على جهاز سينولوجي الخاص بك وهكذا سوف يتم إخطارك عبر البريد الإلكتروني أو الرسائل القصيرة أو على جهازك المحمول أو بواسطة متصفح الويب الخاص بك في حالة حدوث أمر ما.

نصيحة 2: تشغيل تطبيق Security Advisor

تطبيق Security Advisor هو تطبيق مثبت مسبقاً يمكنه فحص جهاز NAS لديك بحثًا عن مشكلات تكوين DSM الشائعة، مما يوفر لك اقتراحات لما قد تحتاج إلى القيام به بعد ذلك للحفاظ على جهازك آمنًا. على سبيل المثال، يمكنه اكتشاف الأشياء الشائعة وأي محاولة للاختراق مثل ترك وصول SSH مفتوحا، وفي حالة حدوث أي أنشطة غير طبيعية لتسجيل الدخول، وإذا تم تعديل ملفات نظام DSM.

إضافةً إلى ذلك، تنصحك سينولوجي أيضاً على إعداد حسابك الخاص وتلقي رسائلها الإخبارية الاستشارية للأمان لمواكبة آخر تحديثات الأمان والميزات الجديدة.

النصيحة 3: ضع ثقتك في من يهتم بخصوصية وأمان بياناتك

فريق الاستجابة لحوادث أمان منتج من سينولوجي PSIRT مسؤول عن الرد على حوادث متعلقة بأجهزة الشركة. كلّما ظهرت ثغرة أمنية، سيجري الفريق تقييماً وتحقيقاً في غضون 8 ساعات وبعدها يصدر تصحيحاً في غضون الـ 15 ساعة القادمة للمساعدة في منع الضرر المحتمل من هجمات يوم الصفر.

عندما يتعلق الأمر بأمن البيانات وخصوصية المستخدمين، فهذا ما تهتم به شركة سينولوجي وتجعله دائما أولويتها ومن أجل هذا، تلتزم أجهزة سينولوجي بمعايير عالية للسلامة ثم أن الشركة تقدم برامج المكافآت كل عام وندعو أفضل المخترقين للبحث عن أي أخطاء أو ثغرات من أجل تعزيز أمان منتجات الشركة وهكذا نتحقق من الحفاظ على جميع منتجاتنا موثوقة وآمنة.

نصائح إضافية لمزيد من الحماية من برامج الفدية

بخلاف النصائح والخطوات المذكورة أعلاه لتعزيز أمان جهاز NAS الخاص بك، تحتاج للقيام ببعض الخطوات الإضافية من أجل تصفح آمن للإنترنت مثل:

- لا تنقر أبداً على الروابط المشبوهة التي تعرض جهازك للخطر

- تجنب الكشف عن المعلومات الشخصية على الإنترنت

- لا تفتح المرفقات في البريد الإلكتروني المشبوه

- استخدم فقط مصادر التنزيل المعروفة والموثوقة

- استخدم كلمات مرور قوية وتغييرها بانتظام

- النسخ الاحتياطي للبيانات الخاصة بك

في النهاية، يجب القول بأن التهديدات عبر الإنترنت تتطور بشكل مستمر ويحتاج أمان البيانات إلى أن يكون متعدد الأوجه بنفس القدر. مع إدخال المزيد من الأجهزة المتصلة في المنزل والعمل، يصبح من السهل على مجرمي الإنترنت استغلال الثغرات الأمنية والدخول إلى شبكتك. البقاء في أمان ليس شيئًا تفعله مرة واحدة ثم تنساه، بل إنها عملية مستمرة ولهذا جلبنا لك في هذا المقال بعض النصائح البسيطة للمساعدة في الحماية من برامج الفدية الضارة وللتأكد من أن بياناتك لا تزل سليمة حتى لو حدث الأسوأ، يجب أن تكون هناك خُطَّة نسخ احتياطي قوية وفي المقالة القادمة، سوف نقدم العديد من حلول النسخ الاحتياطي التي يمكن أن تساعد في حماية بياناتك في حالة حدوث أي خطأ.