AMD ومظلة الحماية الامنية

جميعنا يعلم أن القضايا الأمنية ليست جديدة في تاريخ التطور الحاسوبي. فمنذ عام 1980، تواجدت أجهزة الكمبيوتر تقريباً في كل منزل وانتشرت في جميع أنحاء العالم ومع مرور الوقت حققت نمواً ملحوظاً، ومع شبكة الإنترنت العالمية، أصبحنا نواجه أشكالاً مختلفة من تهديدات البرمجيات الخبيثة، التي تندرج انطلاقاً من البرامج التي تحتوي على إعلانات "Adware" وإلى التهديدات التي تجمع مختلف أنواع البرامج الخبيثة في تهديد إلكتروني واحد. ولذلك، ليس من الصعب أن نتوقع في المستقبل القريب بعالمنا الذي بات مرتبطاً ومتصلاً ما هو أكثر من ذلك بكثير من أنواع القرصنة المعقدة والهجمات التي تستهدف النظم الحاسوبية، إذ إن الهجمات تتطور بسرعة أكبر بكثير من البرمجيات الوقائية المستخدمة للتصدي لهذه الهجمات . وإذا ما تم استخدام الانترنت بشكل غير صحيح ستكون الأجهزة عرضة للهجمات الخارجية، حيث أن نطاق الشبكة سيكون أكثر من مجرد وسيلة بسيطة للربط بين الأجهزة. والأعصاب الحسية الممثلة للأجهزة التي تدعم مفهوم إنترنت وقد تكون معلوماتنا الشخصية وحقوق الملكية الفكرية عرضة ونقاط ضعف لم نكن ندركها في هيكل الشبكة، وقد تكون الأجهزة التي تحيط بنا من كل جانب في حياتنا اليومية هدفاً للهجوم الإلكتروني.

جميعنا يعلم أن القضايا الأمنية ليست جديدة في تاريخ التطور الحاسوبي. فمنذ عام 1980، تواجدت أجهزة الكمبيوتر تقريباً في كل منزل وانتشرت في جميع أنحاء العالم ومع مرور الوقت حققت نمواً ملحوظاً، ومع شبكة الإنترنت العالمية، أصبحنا نواجه أشكالاً مختلفة من تهديدات البرمجيات الخبيثة، التي تندرج انطلاقاً من البرامج التي تحتوي على إعلانات "Adware" وإلى التهديدات التي تجمع مختلف أنواع البرامج الخبيثة في تهديد إلكتروني واحد. ولذلك، ليس من الصعب أن نتوقع في المستقبل القريب بعالمنا الذي بات مرتبطاً ومتصلاً ما هو أكثر من ذلك بكثير من أنواع القرصنة المعقدة والهجمات التي تستهدف النظم الحاسوبية، إذ إن الهجمات تتطور بسرعة أكبر بكثير من البرمجيات الوقائية المستخدمة للتصدي لهذه الهجمات . وإذا ما تم استخدام الانترنت بشكل غير صحيح ستكون الأجهزة عرضة للهجمات الخارجية، حيث أن نطاق الشبكة سيكون أكثر من مجرد وسيلة بسيطة للربط بين الأجهزة. والأعصاب الحسية الممثلة للأجهزة التي تدعم مفهوم إنترنت وقد تكون معلوماتنا الشخصية وحقوق الملكية الفكرية عرضة ونقاط ضعف لم نكن ندركها في هيكل الشبكة، وقد تكون الأجهزة التي تحيط بنا من كل جانب في حياتنا اليومية هدفاً للهجوم الإلكتروني.

من خلال الهاتف الذكى يتعرف نظام الانترنت بشكل عام على الناس من حوله، يتعرف على أسمائهم وأعمارهم وآخر التغيرات التي تحدث معهم، ويتطلع على كشوف الحسابات المصرفية الخاصة برواتبهم ويستطيع أن يجري تحويلات مالية من حساباتهم المصرفية. وأيضاً يمكنه التحكم بإشارات المرور وبالعديد من الأجهزة التي حوله، ومن خلال السيطرة على أجهزة الآخرين يتمكن دائماً من الفرار والتملص من قبضة الشرطة . فعلى سبيل المثال، يمكن للنظام المنزلي الذكي الذي يشرف على إدارة حياتك أن يستشعر عاداتك اليومية مثل مواعيد الاستيقاظ والنوم وتحضير القهوة مع وجبة الإفطار كما تحب، وتعديل المناخ فيما يتناسب مع درجة حرارة جسمك. وسيقوم النظام بإشعارك بمواعيدك اليومية من خلال اتصاله بهاتفك الذكي وعرضها على شاشة تلفازك الذكي. ومن خلال الوصول إلى البيانات التي يتم تناقلها بين الأجهزة المنزلية البسيطةـ يمكن للهاكر أن يقوم بتحليل بياناتك الخاصة مثل عاداتك اليومية المفضلة ودرجة حرارة جسمك. ولكن ماذا لو كانت هذه البيانات تحتوي على معلومات عمل سرية أو معاملات حسابية ومصرفية خاصة

وقد أثار إيقاف الدعم الأمني لأنظمة التشغيل الكثير من القلق حول مختلف قطاعات تكنولوجيا المعلومات التي تستند على هذه الأنظمة التشغيلية. وهذا القلق يشكل مجرد نقطة في بحر مستويات القلق التي ستظهر مع القضايا الأمنية المحتملة في المستقبل. إذ أن الأجهزة المتصلة بالشبكة التي تحتوي على تقنيات استشعارية ومعالجات سوف تستمر بالنمو في السنوات المقبلة، وهذا سيساعد على تسهيل الحاجة إلى مطورين للأجهزة ومهندسين للاطلاع على الحالات الأمنية بعدة أساليب، بهدف وضع حلول أمنية متكاملة لأجهزتنا التي نستخدمها في حياتنا اليومية.

تقنية ARM TrustZone

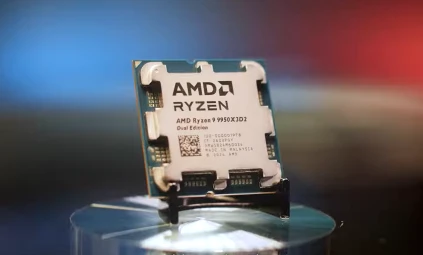

وباعتبارها شركة رائدة في نظم أشباه الموصلات المبتكرة والتي تشمل توفير حلول شبه مخصصة، تدرك AMD تماماً مدى أهمية الحماية الأمنية في عصر إنترنت الأشياء، وتأخذ هذه المسؤولية على عاتقها منذ البداية لتلبية تلك الاحتياجات. وهناك نطاقين رئيسيين للأجهزة التي تستند على بنية أمنية، البنية الملكية والبنية التي تستند على مقاييس الصناعة. إذ تعتبر AMD من الشركات الداعمة للمعايير الصناعية منذ زمن بعيد، وبالتالي اختارت نطاق البنية الأخير، والانضمام إلى نظام بيئي أمني واسع النطاق يستند على تقنية ARM TrustZone . وخلال العام المقبل، تخطط AMD لطرح باقة عملاقة مخصصة للعملاء وخوادم الشركات وبطاقات الرسومات المضمنة وتوفير نظم شبه مخصصة للشركات تستند على ما نطلق عليه معالجات AMD الآمنة. وتحت مظلة تكنولوجيا AMD الأمنية، تنضم معالجات AMD إلى غيرها من ابتكارات AMD الحاصلة على حقوق الملكية الفكرية.

لم يعد الأمن من المهمات التي يمكن الاتكاء عليها كثيراً في صناعة البرمجيات. وتتلخص رؤية AMD في أنه من خلال استراتيجية الأجهزة القائمة على النطاق الأمني والمبنية على توجهات الصناعة، والتي تتبع نهجاً موحداً يستند على تقنية ARM TrustZone ستتيح AMD لعملائنا وشركائنا التقنيين إمكانية تعزيز الخصائص الأمنية في منتجاتنا وستساعد على ضمان توفير حياة رقمية آمنة والحد قدر الإمكان من احتمال التعرض للخطر.